Session和Cookie的核心差异

原理层面的区别

在Web应用架构中,Cookie是直接存放在客户端浏览器的一段数据,通常以键值对的形式存在,用于在同源请求之间传递信息。当我们说到Cookie时,更多的是指数据的载体本身:数据保存在客户端、随请求一起发送到服务端。相对地,Session的核心思想是在服务器端维持状态,客户端只保存一个表示自己身份的会话标识符,通过该标识符来检索服务器上的会话数据。也就是说,Cookie是证据和数据的携带者,而<Session则是数据存储与索引的机制。

进一步地,Cookie的安全性很大程度上取决于浏览器对标志位的处理,如HttpOnly、Secure和SameSite等,决定了客户端能否访问和在何种场景下发送Cookie。相反,Session的安全性更多依赖于服务端的会话实现,例如会话数据的存放位置、会话ID的随机性、轮换与过期策略,以及防范会话劫持的措施。

应用层面的差异

在应用设计层,Cookie常用于在客户端维持轻量状态、或携带认证凭证(如短Token、令牌等),并可跨请求共享;但需要注意数据体积限制和跨域问题,以及需要严密控制敏感信息的暴露风险。对于身份认证场景,很多方案使用在Cookie中放置自签名的令牌,并通过同源策略和SameSite等策略提升安全性。总之,Cookie在浏览器端的直接可见性决定了它在轻量状态管理中的适用性。

相比之下,Session更适合将大量、敏感或与用户会话强相关的数据保留在服务器端。客户端仅持有会话标识符,从而降低敏感数据暴露面,并提高数据一致性和可控性。对于需要跨多台服务器共享会话状态的应用,分布式会话存储成为常见做法,进一步提升可扩展性与容错能力。

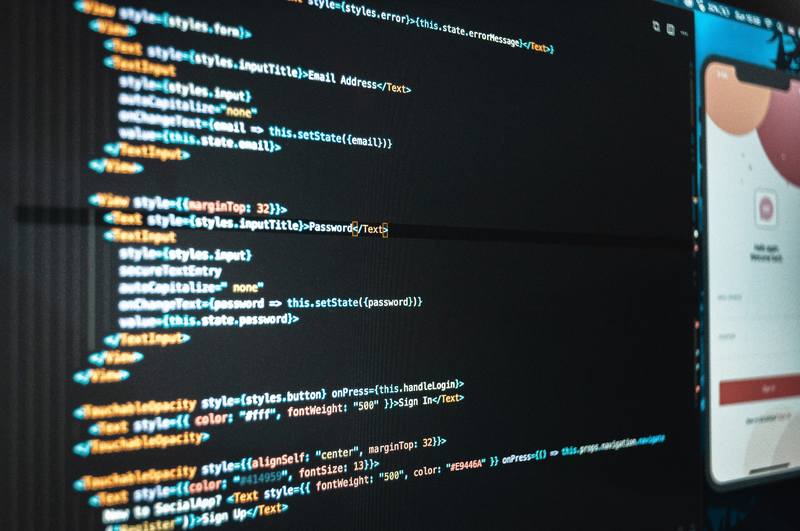

原理解析:Cookie、Session的工作机制

Cookie的生命周期与作用域

Cookie的生命周期由服务端在Set-Cookie响应头中设定,到期时间、路径、域名共同决定了它在浏览器中的有效范围。HttpOnly标志使脚本不可访问Cookie,降低XSS攻击面;Secure标志要求在HTTPS连接中才发送Cookie,提升传输安全性。SameSite策略则用于防护CSRF,分为Lax、Strict、None等模式,决定在跨站请求中的携带行为。通过这些标志,开发者可以对客户端对Cookie的访问与发送进行精细化控制。

从作用域角度看,Cookie围绕浏览器端与服务器端的交互而设计,允许在同源上下文中跨多次请求保持状态。然而,同源策略和尺寸限制会对跨域场景的使用造成一定约束,需要结合代理、CORS和子域名策略来实现合理的状态传递。

Session在服务端的实现原理

在Session模型中,服务器会为每个用户分配一个唯一的Session ID,然后将会话数据保存在服务器端的存储中(如内存、数据库、分布式缓存如 Redis)。客户端通过Cookie承载的Session ID来请求对应的会话数据。Session ID本身应具备不可预测性,且通常需要定期轮换以提升安全性。

这种机制的核心优势在于:会话数据集中管理、数据更易于保护、易于在多节点之间共享(通过集中式存储实现会话共享)。为了提升可靠性,还可以采用分布式存储、粘性会话、以及过期机制来确保资源的合理使用与会话的及时清理。

// Node.js: 使用 Redis 存储会话的简化示例

const session = require('express-session');

const RedisStore = require('connect-redis')(session);

const redisClient = require('redis').createClient({ host: '127.0.0.1', port: 6379 });app.use(session({store: new RedisStore({ client: redisClient }),secret: 'your-secret',resave: false,saveUninitialized: false,cookie: { httpOnly: true, secure: true, sameSite: 'lax', maxAge: 1000 * 60 * 30 }

}));

应用场景对比

何时使用Cookie存储信息

当数据量较小且对隐私敏感度不高时,直接把数据放在 Cookie中是可行的选择,尤其是在需要跨请求持续轻量化状态的场景。考虑到跨域使用时的域、路径和 SameSite 设置,合理配置后可以实现无服务器端会话也能完成简单身份验证或状态传递的需求。短令牌、签名令牌通常放在 Cookie 中,便于浏览器随请求携带并被服务端校验。

在对认证有较高要求的系统中,JWT等自带签名的令牌若放在 Cookie 中,可以实现无状态的 API 认证,且通过 HttpOnly 和 Secure 标志提升安全性;但要警惕令牌的有效期、刷新机制以及跨站请求的控制,避免在前端暴露过多信息。

何时使用Session替代Cookie

当应用需要维护大量、敏感或复杂的用户状态信息时,将状态数据保存在服务器端的 Session更为稳妥。客户端仅持有一个会话标识符,不暴露实际状态数据,降低数据泄露风险。对于需要跨多台服务器共享会话的场景,分布式会话存储(如 Redis、数据库)是常用的架构选择。

在实现上,结合会话轮换、过期策略、以及正确的存储方案可以实现高并发下的稳定性,同时通过寡头锁和并发控制来保证数据一致性。为了便于维护和扩展,许多框架都提供对 Redis、数据库等存储的原生支持,使会话生命周期和超时策略更易控。

from flask import Flask, session

app = Flask(__name__)

app.secret_key = 'your-secret-key'@app.route('/login')

def login():session['user_id'] = 123return 'logged in'

安全性与隐私考量

Cookie相关安全要点

为了降低被攻击的风险,Cookie相关的配置应包含HttpOnly、Secure以及SameSite属性,特别是在涉及身份认证时。HttpOnly能让脚本无法读取 Cookie,降低 XSS 窃取的概率;Secure确保在传输层是加密通道中才发送;SameSite则通过限制跨站请求来抑制 CSRF 攻击。对于跨站点的场景,SameSite=None 与 Secure 组合是必须的。

需要关注的还有数据大小限制,Cookie 的总和大小不可无限增大,否则会出现请求失败或被浏览器丢弃。跨域策略与域名、路径、子域名的设计也直接影响 Cookie 的可用性和安全性。

Session相关安全要点

会话劫持是常见风险之一:攻击者获得了有效的 Session ID 就可能冒充合法用户。为了降低风险,应该对Session ID进行短期有效、定期轮换、并在敏感操作时重新认证。分布式环境下,会话数据应存放在受控存储中,避免单点故障带来全局影响。

通过合适的过期策略、会话到期通知以及CSRF防护等措施,可以显著提升应用的安全性。同时,对前端与后端的接口要进行严格的输入校验,避免通过 Cookie 注入非法数据或进行越权请求。

开发实践与最佳实践

前端对 Cookie 的正确处理

在前端开发中,尽量避免在客户端存放敏感数据,应使用短生命周期的令牌,并通过后端进行校验。对于需要在浏览器内持久化的状态,推荐使用HttpOnly、Secure、SameSite等标志来增强安全性。若涉及跨域认证,请结合代理与 CORS 策略实现受控的跨域访问。

// 浏览器端示例:只读取非敏感信息,使用 HttpOnly 的标记由服务端控制

// 为演示目的,这里仅展示如何设置一个非 HttpOnly 的非敏感 Cookie

document.cookie = "theme=dark; path=/; max-age=86400";

后端对 Session 的正确使用

在后端实现中,建议将会话数据存储在外部存储(如 Redis、数据库),并开启会话轮换与合理的过期策略,以提升可扩展性和安全性。对于会话标识符,务必确保随机性和不可预测性,并在登录等敏感操作后进行重新生成 Session ID 的操作,以减轻会话固定攻击的风险。

// ExpressJS: 使用 HttpOnly、Secure、SameSite 的 Cookie 配置示例

res.cookie('session_id', 'abc123', { httpOnly: true, secure: true, sameSite: 'Lax', maxAge: 1000 * 60 * 30 });

true, 'secure' => true, 'samesite' => 'Lax']);

?>

from flask import Flask, session

app = Flask(__name__)

app.secret_key = 'your-secret-key'@app.route('/set')

def set_session():session['user_id'] = 123return 'session set'