本文围绕 Linux防黑技巧:Fail2ban 配置详解与实战要点,系统化梳理 Fail2ban 的工作原理、安装要点、核心配置以及在实际环境中的落地要点,帮助运维快速搭建防护方案并提升安全性。

01 Fail2ban 的工作原理与价值

工作原理概览

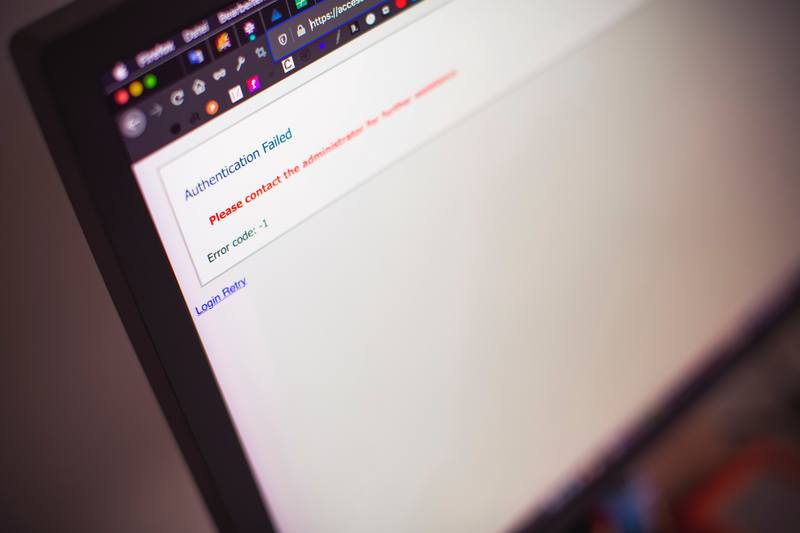

Fail2ban 通过监控系统日志,捕捉到暴力破解等异常行为后,依据定义的过滤规则匹配出污染源的 IP,并触发封禁动作,达到“先侦察、再封禁”的防护效果。

在整个流程中,过滤器(filters)负责解析日志模式, Jail/动作(jail/action)负责封禁策略,二者共同实现对入口服务的保护。

这种机制的核心价值在于:按服务粒度灵活配置、可对接主流防火墙、可跨多服务进行聚合封禁,从而降低暴力破解成功率并减少运维工作量。

为何对 Linux 防黑有效

首先,Fail2ban 针对常见的暴力登录入口(如 SSH、FTP、邮件服务等)提供了专门的过滤规则,能够快速识别异常访问并予以阻断。

其次,可与多种防火墙后端协作(iptables、nftables、pf 等)实现即时封禁,避免攻击者持续尝试。

最后,通过配置 findtime、 bantime、 maxretry 等参数,可以针对不同服务设定不同的容错策略,实现灵活且可控的安全策略。

02 安装前的准备与环境要求

环境依赖与日志位置

在多数 Linux 发行版中,Fail2ban 依赖 Python 环境运行,并通过 systemd 启动。确保系统时间同步是基础前提,因为错位的时间会影响 findtime/bantime 的计算。

不同发行版常见的日志位置为:/var/log/auth.log(Debian/Ubuntu)、/var/log/secure(RHEL/CentOS/Fedora),Fail2ban 以此日志为监控对象。

常用执行环境与时间同步

在正式投入生产前,确保系统具备 systemd、rsyslog 等基础组件,以及良好的时钟同步。

若使用容器化部署,请注意容器内的日志路径与主机日志的一致性,以及容器网络命名空间对日志的访问权限。

准备阶段的要点可以通过以下命令快速落地:

# Debian/Ubuntu 安装 Fail2ban

sudo apt-get update

sudo apt-get install fail2ban# RHEL/CentOS 安装 Fail2ban(需要 EPEL 源)

sudo yum install epel-release

sudo yum install fail2ban

常用发行版的安装与启动差异

在不同发行版中,Fail2ban 的配置文件路径和默认行为可能略有差异,但核心思想保持一致:通过 jail.local 覆盖默认设置,实现更精准的封禁策略。

若你计划从源码编译或使用容器镜像,请确保镜像内具备 systemd 的兼容性或替代的 init 系统,以便 Fail2ban 能正确重启与日志轮换。

03 Fail2ban 的核心配置:jail.local 和 filters

配置结构总览

jail.local 是对 /etc/fail2ban/jail.conf 的覆盖文件,用于启用/禁用服务、设定 ban 参数以及选择后台动作。通过它可以实现对不同服务的分道实施策略。

同时,filters 文件夹(/etc/fail2ban/filter.d/)存放日志匹配规则,示例包括 sshd、apache-auth、vsftpd 等,按服务定制匹配模式。

下面给出一个典型的 jail.local 案例,展示默认参数与 SSH 服务的配置方式:

[DEFAULT]

ignoreip = 127.0.0.1/8 ::1

bantime = 600

findtime = 600

maxretry = 3

backend = systemd[sshd]

enabled = true

port = 22

logpath = /var/log/auth.log

backend = systemd

在实际使用中,还可以通过定义 recidive jail 实现跨服务的长期封禁策略,以便对高频攻击者进行全局封锁。

常用配置示例:SSH、Web 服务与 Recidive

下面给出一个包含 SSH 与 Recidive 的示例,帮助理解多 Jail 的组合使用:

[DEFAULT]

ignoreip = 192.168.0.0/16

bantime = 3600

findtime = 600

maxretry = 3

backend = systemd[sshd]

enabled = true

port = 22

logpath = /var/log/auth.log[recidive]

enabled = true

logpath = /var/log/fail2ban.log

bantime = 86400

findtime = 604800

maxretry = 5

当配置生效后,Fail2ban 会按设置对 SSH 与高频恶意源执行封禁,并在 fail2ban.log 中留存完整操作痕迹,便于后续排查与审计。

Filter 与日志匹配规则的编写要点

过滤规则文件定义了日志中哪些模式会被识别为攻击行为,failregex 用于匹配攻击日志,ignoreregex 则用于排除无关信息。合理设计 failregex 能显著提升误报率控制的效果。

# /etc/fail2ban/filter.d/sshd.conf

[Definition]

failregex = ^%(__prefix_line)sFailed password .* for .* from port .* ssh

ignoreregex = ^%(__prefix_line)sPAM .* 在以上示例中,

04 实战要点:结合 iptables/nftables 与监控

与防火墙的协作

Fail2ban 在封禁时会通过 action 参数调用防火墙规则,常见后端包括 iptables、nftables。在现代 Linux 发行版中,nftables 已逐步替代 iptables,但两者均被广泛支持。

为确保兼容性,可以在 jail.local 中指定不同服务的 action,例如:action = nftables[name=SSH, port=ssh, protocol=tcp],从而实现对 SSH 的快速封禁。

实际操作中,建议先在测试环境中验证规则生效,再在生产环境中逐步落地,确保不会因为误报导致合法用户受阻。

# 查看 Fail2ban 状态

sudo fail2ban-client status# 查看指定 jails 的详细信息

sudo fail2ban-client status sshd# 针对 SSH jail 设置 nftables 动作

sudo fail2ban-client set sshd action nftables[name=SSHD, port=ssh, protocol=tcp]

跨服务的封禁与策略优化

在多服务环境中,统一的 Recidive 策略可以防止攻击者在短时间内绕过单一服务的封禁,通过跨服务的封禁实现更强的威慑效果。

同时,按服务设定不同的 bantime、findtime 和 maxretry,可以针对高风险服务(如 SSH)缩短 findtime 的窗口、增大 bantime 的时长,而对低风险服务保持更宽容的策略。

以下是一个值得关注的实践要点:监控与日志轮转要与 Fail2ban 同步,避免日志滚动导致的旧数据无法被过滤器识别,从而产生误报或漏报。

# 查看当前 nftables 规则集,确保 Fail2ban 的规则已生效

sudo nft list ruleset# 如需重载 Fail2ban 的配置

sudo systemctl reload fail2ban

通过以上步骤,可以实现对暴力破解的有效阻断,并在日志中形成可追溯的攻击链,从而提升服务器的防护水平。