架构设计与目标

在设计Golang代理模式与访问控制实战的系统时,以架构为导向是第一原则。本文围绕从高层需求到落地实现的全过程展开,强调可扩展性与安全性的平衡,以及在实际生产环境中的可维护性。明确的目标与边界条件将直接决定后续的技术选型与模块分工。

对于代理系统,架构要素包括入口网关、代理引擎、鉴权与授权、策略引擎、日志与监控等。通过明确各个组件的职责,可以实现代理模式的解耦与重用。本文所述内容与《Golang代理模式与访问控制实战:从架构设计到落地实现的完整指南》标题中的核心主题高度相关,因此在设计阶段就需要将该主题中的关键词贯穿到需求、接口与实现中。

业务场景与需求梳理

在第一阶段,我们需要对目标场景进行全面梳理,例如反向代理、应用层网关、API聚合与流量控制等。明确哪些请求需要鉴权、哪些资源要进行访问控制、以及对性能的容量要求,都是后续设计的重要输入。需求可追溯性是确保实现落地的关键。

此外,可观测性需求(日志、指标、追踪)应从最初就纳入设计;这有助于在运维阶段快速定位问题,并确保系统具备可扩展的观测能力。

系统边界与职责划分

将系统分为入口层、代理层、控制层与数据层,有助于实现高内聚低耦合。入口层负责鉴权、路由与策略落地,代理层执行流量转发与协议适配,控制层提供策略引擎与管理接口,数据层存储鉴权凭据、策略和审计日志。职责清晰是实现高并发与易维护的重要保障。

Golang代理模式与访问控制实战要点

代理模式的核心角色

在Golang中实现代理模式时,通常涉及四类核心角色:客户端、代理服务器、目标服务器、策略与鉴权模块。客户端触发请求,代理服务器对请求进行鉴权与策略校验后,将请求转发给目标服务器,目标服务器返回响应,代理再将响应返回给客户端。模块分层有助于实现职责隔离与热更新。

另外,我们需要关注连接管理与并发模型,Go的goroutine与通道机制提供了高效的并发能力,但也需要通过限制并发、分配工作队列来避免资源枯竭。对性能敏感的应用,连接池与限流策略是关键点。

反向代理与网关设计要点

在设计反向代理时,高效的路由、协议转换与请求重写能力是核心。Go提供了强大的标准库支持,例如net/http与httputil.ReverseProxy,可以快速搭建代理网关。策略化路由(根据请求头、路径、方法等维度进行路由)有助于实现API网关的统一入口。

同时,安全策略必须嵌入到网关层,例如认证令牌、签名校验、ACL与速率限制等。通过将这些逻辑放在入口层,可以减少对后端服务的暴露,提升整体安全性。灰度发布与流量拆分也是网关设计中常见的需求。

访问控制设计:认证、授权与策略

认证机制

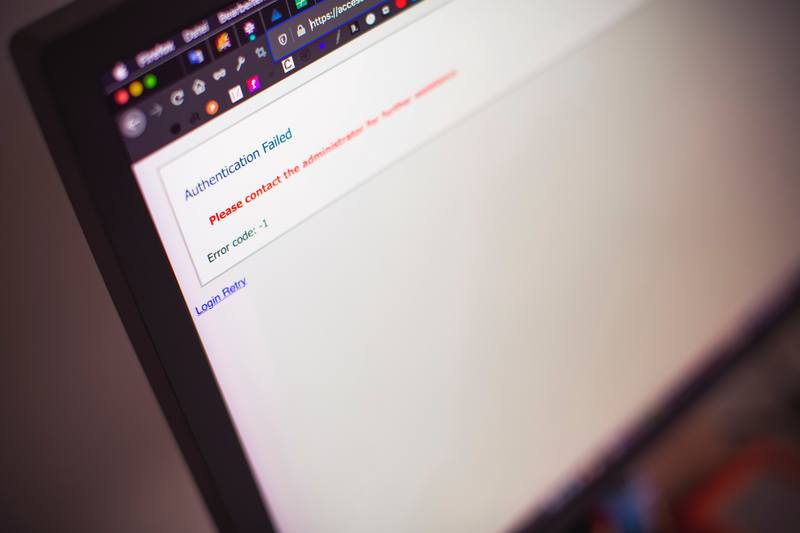

认证是访问控制的第一道防线。通常采用基于令牌的认证(JWT、OAuth2等)或基于会话的认证方式。设计时应确保令牌的签名校验、过期时间、作用域/权限的粒度,并考虑令牌刷新与吊销的策略。本文强调的目标是在Golang代理模式中将认证作为入口层的核心能力进行实现。

在实现时,认证中间件应具备可插拔性,方便替换成其他认证方案。通过将认证结果以上下文携带给后续的处理链,可以简化授权与策略落地的实现。

授权模型与ACL

授权模型决定了用户或客户端对资源的访问能力。常见方案包括

为了实现可管理的ACL,资源标识符、动作、作用域等要素需要在配置中心或策略引擎中以结构化形式存储。通过策略即代码的方式,可以在CI/CD流程中实现策略的可追溯与版本化。

落地实现:代码结构与核心接口

项目结构

一个清晰的项目结构有助于快速迭代与团队协作。常见的分层包括cmd、internal、pkg、configs、deploy等。入口程序应尽可能小、职责单一,核心逻辑放在internal或pkg中,方便单元测试与后续扩展。

为了实现可测试性,优先设计接口抽象,如认证提供者、授权策略、以及代理执行者等,使替换实现不会影响上层调用方。通过<依赖注入实现组件解耦,有利于在不同环境中复用同一套实现。

核心接口与中间件

核心接口通常包括鉴权、授权、路由与转发等抽象。例如,AuthProvider、PolicyEngine、ProxyHandler等接口,可以通过组合实现复杂的代理行为。为提高可维护性,建议将中间件以"aop风格"串联在请求处理链上,方便插拔与测试。

下面给出一个简化的落地示例,展示如何在Golang中实现一个带认证的反向代理。该示例聚焦于认证后转发、错误处理与日志,便于理解整体设计思路。请注意:此代码为演示用途,真实场景需补充完整的错误处理与安全性要点。

package mainimport ("log""net/http""net/http/httputil""net/url"

)type AuthProxy struct {Target *url.URLToken string

}func (p *AuthProxy) ServeHTTP(w http.ResponseWriter, r *http.Request) {// 简易认证:通过头部 X-Auth-Token 校验token := r.Header.Get("X-Auth-Token")if token != p.Token {w.WriteHeader(http.StatusUnauthorized)_, _ = w.Write([]byte("unauthorized"))log.Printf("blocked request from %s: invalid token", r.RemoteAddr)return}// 将请求转发到目标服务器proxy := httputil.NewSingleHostReverseProxy(p.Target)proxy.ErrorHandler = func(rw http.ResponseWriter, req *http.Request, err error) {log.Printf("proxy error: %v", err)rw.WriteHeader(http.StatusBadGateway)_, _ = rw.Write([]byte("bad gateway"))}log.Printf("proxying request: %s %s -> %s", r.Method, r.URL.Path, p.Target.String())proxy.ServeHTTP(w, r)

}func main() {target, _ := url.Parse("http://127.0.0.1:8081") // 目标服务器p := &AuthProxy{Target: target,Token: "secret-token", // 生产环境应通过更安全的密钥管理}server := &http.Server{Addr: ":8080",Handler: p,}log.Println("starting proxy on :8080")if err := server.ListenAndServe(); err != nil {log.Fatalf("server error: %v", err)}

}

上述代码演示了一个<认证后转发的最小实现,核心思想是通过中间件式的认证门槛,控制进入代理引擎的请求。通过把〈认证、路由、转发〉解耦,我们可以在后续引入更复杂的策略引擎与访问控制规则,而不破坏现有架构的稳定性。可扩展性与可测试性是该实现的关键点。

在落地实现中,还需要实现权限缓存、策略热更新、审计日志与指标等能力,以提升整体可观测性与运营效率。通过将核心接口做成可替换的插件,可以在不改动业务代码的情况下,切换认证方案或策略引擎。

性能与安全:可观测性与保护

性能优化要点

代理系统的性能瓶颈通常来自连接数、反向代理转发、加解密开销与策略校验。连接池与并发控制能够有效抑制资源竞争,避免峰值时段的抖动对后端服务的冲击。通过事件驱动的设计,可以实现更好的吞吐量与低延迟。

此外,缓存策略(认证结果、ACL查询等)有助于减少重复计算与外部依赖的延迟。结合合理的TTL设置,可以在保证安全的前提下提升性能。

安全与合规

安全性不仅来自认证与授权,还包括传输安全(TLS)、证书轮换、密钥管理与输入校验、日志脱敏等。代理应强制使用TLS、支持证书轮换、并对敏感字段进行脱敏处理,确保在日志中不暴露口令、密钥等信息。持续的安全演练与审计是长期保障。

实战案例:从开发到落地的流程

从开发到测试的流程

在实际项目中,从单元测试到集成测试再到性能测试的链路尤为重要。代理模式的测试点包括认证失败与通过、策略命中与未命中、请求转发正确性、错误路由处理等。完善的测试覆盖可以显著降低生产环境的风险。

同时,CI/CD流水线应自动化策略更新、证书轮换与灰度发布。通过将测试环境与生产环境分离,并引入蓝绿/金丝雀发布策略,可以降低变更带来的波动。

落地部署要点

部署方面,容器化与编排(如Kubernetes)是常见选择,便于水平扩展与滚动更新。确保配置中心与密钥管理系统的高可用,以及对日志与指标的统一采集。文章中的设计需与运维流程紧密对齐,以实现稳定的生产运行。

需要强调的是,本文的核心目标是将