背景与挑战:Linux 漏洞利用的脉络

Linux 系统在企业信息化中扮演核心角色,包括服务器、云主机、数据库和容器编排节点,因此成为攻击者的重点目标。随着供应链攻击和远程运维治理的兴起,漏洞利用的风险场景愈发多样化,需要将信息安全与运维紧密结合,形成企业级的防护闭环。

攻击面广、补丁节奏不一致是 Linux 漏洞面临的两大挑战。企业通常由多种发行版、不同内核版本和自定义组件共同构成,未打补丁的内核漏洞、未修复的老旧服务以及误配置的权限控制,都可能被利用来获取初始入口或提升权限。

容器化与云原生环境放大了风险点,因为容器镜像、主机与编排控制面之间的信任关系更复杂。跨主机的横向移动、持久化手段和鉴权滥用成为常见的攻击模式,要求在系统级、网络级和应用级同时部署防护能力。

典型漏洞利用案例的结构化分析

入侵路径与利用链路的高层分析

高危本地提权漏洞、未修复的内核漏洞以及配置错误通常作为初始进入点。攻击者会利用这些缺陷在受控环境中获得更高权限,从而在 Linux 系统上实现持久化。典型链路包括初始进入、权限提升、横向移动与维持访问,每一步都暴露出不同的监测点与防护要点。

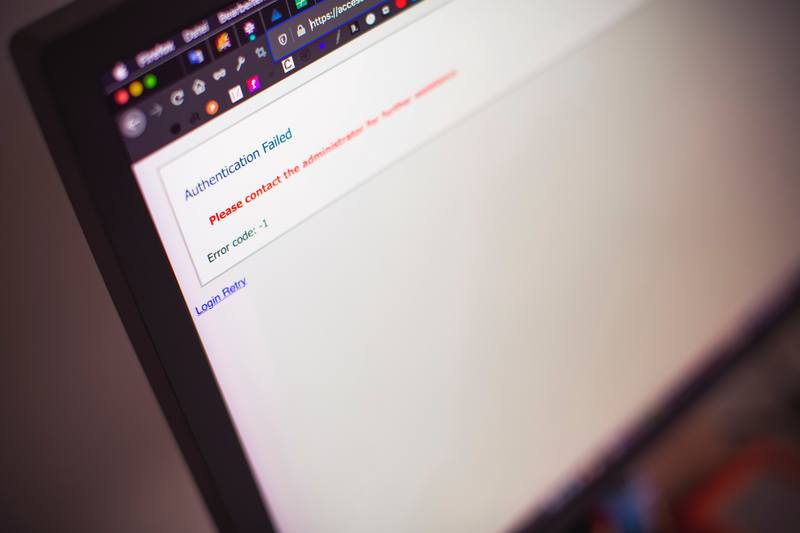

初始进入常见于未打补丁的软件组件、管理员账户被滥用以及暴露的管理接口,而权限提升往往借助错配的 sudo 配置、SUID 二进制或者内核漏洞实现。横向移动依赖 SSH key、计划任务与网络暴露服务,最终目标是获取敏感数据或控制主机。

在企业环境中,容器边界外的主机与边界内的容器之间的信任关系也会被攻击者利用,导致持续性威胁的隐蔽性增强。持久化机制如 systemd 服务、计划任务和秘密管理漏洞往往成为长期留存的通道。

监测要点与证据链

观察点包括登录行为异常、权限变更、持久化实体与异常网络连接,这些信号构成事件链的关键证据。通过集中日志与基线分析,可以快速定位潜在的利用路径。证据链的完整性直接决定了事件回放与根因分析的效率。

系统级证据应覆盖内核日志、系统服务、审计日志以及文件系统变更,并结合网络流量与进程树的对比分析。对比历史基线,识别极端行为模式(如异常父进程、可疑 Ptrace 调用、未授权的进程注入)将显著提升检测命中率。

# 示例:快速检查是否存在可疑的 SUID 二进制

for dir in /bin /usr/bin /usr/local/bin; dofind "$dir" -perm -4000 -type f -print

done

# 示例:从日志中筛选高风险行为的线索

import re

def detect_risky_actions(lines):patterns = [r"sudo.*NOPASSWD", r"authentication failure", r"root.*login"]for line in lines:if any(re.search(pat, line) for pat in patterns):print("潜在高风险行为:", line)

面向信息安全与运维的防护要点

持续的补丁与配置管理

建立统一的补丁管理与变更管控流程,确保关键组件与内核漏洞得到及时修复。基线配置、最小权限和分离职责是降低攻击面的基石,需要将运维与安全的职责清晰划分、并实现跨团队协作。

对所有主机、虚拟化平台与容器镜像实施版本控制与可追溯性,并将基线偏离纳入日常监控。自动化的合规检查和变更回滚能力可以在补丁失败时快速恢复系统稳定性。

# 示例:检查常见的高风险 SUID/SGID 文件是否超出基线

baseline=$(cat baseline_suid.txt)

current=$(find / -perm -4000 -type f 2>/dev/null)

diff <(echo "$baseline") <(echo "$current") || echo "基线偏离Detected"

最小权限与能力分离

对关键服务与管理员账户实施最小权限原则,并通过权限分离降低单点被利用的风险。需要对容器与宿主机之间的权限边界进行严格化管理,避免滥用特权访问。

采用基于角色的访问控制(RBAC)和细粒度日志审计,确保操作可追溯且不可篡改。对敏感操作进行双因素认证与多重审批,显著提升防护等级。

# 示例:检查 sudoers 文件中是否存在 NOPASSWD 条目

grep -E "^\s*ALL\s*=\s*\(ALL\)\s*NOPASSWD" /etc/sudoers /etc/sudoers.d/* || echo "NOPASSWD 条目未发现"

基线与基线偏离检测

建立安全基线并持续对比偏离,以发现未知变更与异常行为。基线包括系统调用、网络端口、服务列表与文件完整性,全量覆盖有助于早期预警。

结合主机与网络的可观测性,形成跨域的威胁检测能力,提升对持久化手段和横向移动的识别率。及时回滚异常变更并启动取证流程是快速恢复的关键。

企业级对策与实践:从检测、响应到治理

日志与可观测性建设

统一日志格式与集中化分析平台是信息安全的基础,通过结构化日志、时间同步和跨域关联,能够快速拼接事件链。可观测性覆盖主机、网络、容器与云服务,实现端到端的可追溯性。

采用分层告警与降噪策略,提升运维效率,避免告警疲劳。以威胁情景为驱动的检测规则可以提高命中率并降低误报。

# 简单的可观测性示例:将异常事件写入统一平台

def forward_to_platform(event):# 假设调用企业日志平台 APIpass

演练与应急响应

建立定期演练机制,包括桌面演练与蓝队对抗,以验证检测、响应与取证能力。演练结果用于改进基线、规程与自动化流程,确保在真实事件中能够快速定位并处置。

形成明确的事件响应流程、分工与沟通路径,从发现到处置再到取证,每一步都要有可追溯的证据链与时间线。

# 简单的应急响应示例:将异常事件标记并触发自动化工单

def on_security_alert(alert):create_ticket(alert)isolate_host(alert.host)

治理、合规与培训

将信息安全治理嵌入企业治理结构,确保风险评估、控制措施与审计同步进行。合规要求应覆盖日志留存、变更记录和访问控制,以备审计。

对运维与开发团队进行定期安全培训与演练,提升“第一道防线”的嗅觉与响应速度。安全即代码、安全即流水线的理念应体现在持续集成/持续部署(CI/CD)和云原生平台的治理中