1. 识别要点

1.1 钓鱼与伪装识别要点

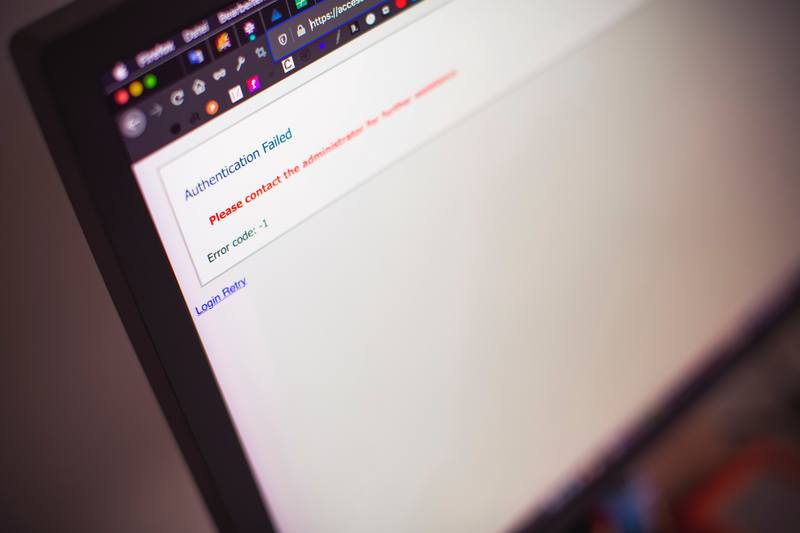

在Ubuntu系统环境下,钓鱼邮件与伪装请求通常通过伪造管理员通知、软件更新提示或远程协助请求来诱导用户提供凭据。注意异常的紧急语气、非官方域名的链接,以及要求在短时间内执行高权限操作的提示,是识别的关键信号。通过对比来源渠道与官方通知,能够快速分辨潜在风险。本文强调将用户教育嵌入工作流,以便在第一时间发现并阻断攻击路径。

在日常工作中,命令行提示符的异常请求、临时临时性账号切换请求、以及对sudo权限的异常授予,都可能是社交工程的前兆。通过建立统一的事件指引,及时验证身份,可以降低通过个人信息冒充身份的成功率。下面的要点有助于快速辨别:来源可信度、请求的紧急性、是否需要越权操作。

# 示例:快速筛选登录失败日志

grep -iE "Failed|Invalid user|authentication failure" /var/log/auth.log -n

通过分析日志与用户行为模式,管理员可以建立检测阈值,例如当同一账户短时间内来自不同IP出现异常尝试时,触发告警并进行二次验证。日志分析与告警机制是识别要点的核心。

1.2 系统级操作诱导识别要点

社交工程常以系统操作为诱饬,例如要求提供远程协助、临时变更SSH配置、或下载未签名的软件包。系统级操作诱导的识别要点包括:突然出现的远程协助会话邀请、需快速变更的安全策略、以及对关键服务的临时开放端口。遵循最小权限原则、并通过独立渠道核实请求方身份,是降低成功率的重要机制。

在Ubuntu环境中,管理员应关注远程会话记录、变更历史、以及未署名的包来源等迹象。教育用户先在官方渠道确认变更,再执行任何高风险操作,能显著降低被利用的概率。

1.3 账号与权限滥用的迹象

社交工程的常见目标是获取<高权限账户访问,如sudo或root权限。需要警惕的迹象包括:异常的sudo请求、未授权的密钥添加、以及来自新设备的登录尝试。对于Ubuntu系统,SSH密钥的异常使用、本地账户的权限提升尝试,都是需要即时审查的信号。将账户行为与预设的访问策略对齐,是识别的核心环节。

2. 培训要点

2.1 针对终端用户的培训要点

终端用户培训应聚焦于识别钓鱼与伪装请求、以及正确的应对流程,如遇到异常链接时的分级处理和求证路径。培训材料应强调两步验证(2FA)的重要性,以及在涉及敏感操作时的官方渠道核实。通过模拟演练,让员工在紧急场景中优先采取可审计的行动。

在个人使用的Ubuntu系统上,培训还应覆盖本地账户的最小权限使用、以及对SSH密钥的妥善管理(如勿在多设备共享私钥、定期轮换密钥)。通过明确的流程图,指导用户在遇到可疑请求时的行动路线,提升整体防护水平。

2.2 针对开发与运维人员的培训要点

开发与运维人员需要掌握的要点包括:保护凭据、避免硬编码密钥、以及对变更管理的严格执行。培训应涵盖对远程协助请求的核验流程、以及对关键服务器执行变更时的审批链路。通过真实案例分析,识别社会工程诱导的常见场景,并演练在多态情境下的响应。

此外,运维人员应掌握SSH硬化与身份认证机制的配置要点,例如禁用root远程登录、禁止基于密码的鉴别、启用基于密钥的认证,并在必要时结合二次认证。培训应包含对日志审计、告警阈值与响应流程的讲解,以确保在事件发生时能够快速定位并处置。

2.3 练习与演练计划

为持续提升防护能力,建议建立定期的<钓鱼演练与社工测试计划,结合企业或个人环境的实际场景。演练内容应覆盖伪装请求、远程协助、以及变更管理等多种情形,并要求参与者在规定时间内完成验证与反馈。演练结果用于改进培训材料、调整策略,并更新技术防护策略。

演练中应记录关键指标,如响应时间、误报率、以及提升的识别正确率,以便对培训计划进行量化评估。与此同时,结合日志与告警数据,确保演练后的整改可追溯且可验证。

3. 防御策略

3.1 系统与网络层防护

在企业与个人场景中,网络与主机防护并举是基本要义。对Ubuntu系统而言,启用UFW防火墙、部署Fail2Ban、以及使用AppArmor等机制,是阻断社交工程相关攻击的第一道防线。通过最小暴露面原则,仅开放必要端口,并对SSH等高风险服务设置访问白名单。

定期对

# 启用并配置UFW

sudo apt-get update

sudo apt-get install -y ufw

sudo ufw default deny incoming

sudo ufw default allow outgoing

sudo ufw allow ssh

sudo ufw enable# 安装并配置Fail2Ban

sudo apt-get install -y fail2ban

sudo systemctl enable fail2ban --now# AppArmor状态检查与强化

sudo aa-status

sudo aa-enforce /etc/apparmor.d/usr.bin.* # 示例命令,按实际配置执行

通过以上措施,网络边界和主机行为得到综合防护,降低社交工程攻击对系统造成的影响。

3.2 Ubuntu 特有的安全配置

针对Ubuntu系统,关键在于将账户、认证与升级机制的安全性落地到日常运维中。推荐的做法包括:禁用基于密码的SSH鉴别、部署基于密钥的认证、并在必要时引入双因素认证(2FA)。同时,利用AppArmor进行应用程序的强制访问控制,结合自动化更新,降低人为操作带来的误导风险。

在培训与演练之外,企业应建立统一的账号与权限管理策略,确保最小权限原则的落地与持续监控。以下代码块提供落地方案的示例:

# SSH 基本硬化

sudo nano /etc/ssh/sshd_config

# 将以下选项设为合规值

PermitRootLogin no

PasswordAuthentication no

PubkeyAuthentication yes

ChallengeResponseAuthentication no

UsePAM yessudo systemctl restart sshd# 启用2FA(示例,需按环境调整)

sudo apt-get install -y libpam-google-authenticator

# 按用户执行:sudo google-authenticator

# 按照提示完成,然后将配置加入 PAM

此外,定期检查并维护签名软件包源、可信的密钥、以及合规的签名验证,可显著降低通过软件分发渠道进行的社会工程攻击成功概率。

3.3 企业与个人层面的策略差异

在企业层面,策略应聚焦于集中化治理、人员分级授权、以及事件响应。建立统一的培训体系、 phishing 演练、以及跨部门的沟通机制,确保技术防护与人因防护协同提升。对个人用户而言,核心在于个人账户的安全习惯、密钥管理与设备更新,并通过简单可执行的步骤实现稳健防护,如开启2FA、使用密码管理器、定期系统更新等。

综合来看,企业与个人的防御策略应围绕身份认证、最小权限、以及持续的安全教育展开,通过技术手段与行为规范的协同作用,提升对社交工程攻击的抵御能力。